送信ドメイン認証とは?SPF・DKIM・DMARCの仕組みと設定方法を解説

メールは今や私たちの日常生活やビジネスコミュニケーションに欠かせないツールです。しかし、その便利さの裏で、なりすましメールによるセキュリティリスクも高まっています。

実際に金銭・重要情報の奪い取りやマルウェアへの感染を目的とした「なりすましメール」による被害は後を絶ちません。明らかに怪しいと分かるメールアドレスであれば警戒しますが、実在の人物や企業をかたった巧妙なアドレスとなると、一目見ただけで判別するのは難しいでしょう。

もちろん、メールの受信側も注意が必要ですがメールのセキュリティが強固になっていることから、送信者側もメールを確実に届けるための対策が必要な状況となっています。

そこで、対策として不可欠なのが「送信ドメイン認証」です。この記事では、3種類のドメイン認証機能とその活用例、設定方法などについて解説します。

さらに、これらの認証技術を基盤とした新しい仕組みとして注目されているのが「BIMI(Brand Indicators for Message Identification)」です。BIMIを導入することで、正しく認証されたメールの横に自社のブランドロゴを受信トレイ上で表示させることが可能になります。これにより、受信者は一目で「信頼できる企業からのメール」だと判断できるため、なりすまし対策としての安心感を与えるだけでなく、メールの開封率向上やブランド認知の強化といったマーケティング効果も期待できます。

BIMIについての詳細は、BIMのメリットから導入までのステップ、失敗しないためのDMARC移行ロードマップ、BIMI設定チェックリストまでをまとめたBIMI完全ガイドを無料でご用意しましたのでご活用ください。BIMIについてのお問い合わせやご相談も可能ですのでお気軽にお問い合わせください。

目次

送信ドメイン認証とは

送信ドメイン認証とは、メールが正規の送信者から送られたものであることを受信者に保証するための技術です。

なりすましメールを防止するための仕組みであり、送信元であるメールサーバーのIPアドレス、もしくは電子署名の認証、またはこの2つを組み合わせた認証によって判断します。

インターネット上でのメール送受信は、誰でも容易に行えるため、なりすましやスパムメールの発信が問題となっています。送信ドメイン認証を利用することで、メールの送信元が実際にそのドメインの管理者によって許可されたものであるかを確認し、不正なメールの送信を防ぎます

メール送受信の仕組み

わたしたちが普段、送信するメールはSMTPと呼ばれるプロトコル(規格・約束)のもと、SMTPサーバーにて認証され、受信者側に送信されます。送られたメールは、DNSを利用して受信者のメールサーバーを探し、そのサーバーへと転送されます。

受信するメールについては、POPというプロトコルを用います。ユーザー認証プロセスを経てメールを受信する側の身元を確認し、問題がなければメールの送受信が完了します。

このように、メールの送受信に際しては送信と受信それぞれにおいて認証が行われているのですが、なりすましメールを防止するにはこれだけでは不十分なのです。その理由について、次項で解説します。

なりすましメールの問題

なりすましメールは、信頼できる組織や個人を装って、受信者を騙し情報を盗み出す詐欺行為です。このようなメールは、フィッシング詐欺、マルウェアの拡散、個人情報の窃盗など、多くのセキュリティリスクを引き起こします。

実際の郵便物に例えて簡潔に述べると「封筒に記載されている差出人名と封筒の中身に記載されている差出人名が異なる」状態、これがなりすましメールです。

「封筒に記載されている差出人名」とは、電子メールシステムの場合「エンベロープFromアドレス」と呼びます。電子メールシステムの仕様上、エンベロープFromアドレスが正常であればメールは通常通り送信されますが、受信者側でこのアドレス自体を確認しづらいという点が問題です。

厳密には、受信者側にて「Return-Path」とも呼ばれるエンベロープFromアドレスを確認することは可能です。詳しくは以下の記事で解説しています。

「封筒の中身に記載されている差出人名」は、ヘッダFromアドレスと呼ばれるもので、受信者側が実際に目にすることができるアドレスです。ヘッダFromアドレスが既存のもの、見知ったものであれば、受信者は何の疑いもなくメールを開封してしまうケースがほとんどでしょう。その結果として、なりすましメールによる被害が増えているのです。

ここで、20204年1月度におけるフィッシング詐欺(なりすましメールの一種)の報告件数から現状を見てみましょう。

2024年1月ひと月のフィッシング報告件数は85,827件で、この1年間で最多だった2023年10月の156,804件の半数ほどにとどまっています。一方、フィッシングサイトのURL件数は19,486件で、増加傾向にあるようです。クレジットカード会社や消費者金融をかたるブランドの悪用件数については74件で、過去1年間の中では低い数値となっています。

参照:月次報告書 | 2024/01 フィッシング報告状況|フィッシング対策協議会

フィッシング詐欺だけにフォーカスしても、相当数のなりすましメールによる被害の発生が分かります。しかし、特殊な方法でしか確認できないエンベロープFromアドレスを個人で特定し、被害を防止するのは困難でしょう。そこで有効なのが送信ドメイン認証なのです。

送信ドメイン認証の必要性

送信ドメイン認証は、メールの信頼性を高めるために不可欠です。これにより、受信者はメールが正規の送信者から来たものであるかを確認でき、不正なメールを効果的にフィルタリングすることが可能になります。

なりすましメールの脅威が危ぶまれる昨今、送信ドメイン認証の導入が進んでいます。メールによってもたらされる危険から身を守る自衛のためにも、送信ドメイン認証の導入は必須といえるでしょう。

加えて、送信ドメイン認証を導入している企業は、セキュリティ性が高い企業だと認識されるため、企業ブランドと顧客ロイヤリティの向上につながることも想定されます。このような観点からも、送信ドメイン認証の必要性は高いといえるでしょう。

「令和5年版 情報通信白書」によれば、2022年12月時点における送信ドメイン認証技術の国内ドメインにおける導入状況は「SPFで約77.2%」「DMARCで約2.7%」と、微増傾向にあるようです。SPFやDMARCなど、送信ドメイン認証の種類については次項で解説します。

参照:総務省|令和5年版 情報通信白書|送信ドメイン認証技術の導入状況

送信ドメイン認証の種類

送信ドメイン認証には「SPF」「DKIM」「DMARC」の3種類あります。ここからは、3種類の送信ドメイン認証それぞれの特徴について見ていきましょう。

SPF

SPF(Sender Policy Framework)は、メール送信者が正規のドメインからメールを送信しているかを確認するための技術です。

SPFレコードはドメインのDNS設定に追加され、そのドメインからメールを送信できるIPアドレスのリストを公開します。メール受信サーバーは、受け取ったメールがSPFレコードに記載されたIPアドレスから送られてきたかを検証し、一致しない場合はスパムとみなすことができます。

この仕組みにより、なりすましメールの送信を効果的に防ぐことが可能となります。SPFの設定は比較的簡単であり、メールの送信元ドメインの信頼性を高める上で、非常に重要な役割を果たします。

SPFによる認証までの流れは、以下の通りです。

- メール送信者のメールが送信サーバーに届く

- 送信サーバーのIPアドレスがDNS(Domain Name System)サーバーに登録される

- メールが送信される

- 受信サーバーにて、DNSサーバーに登録済みのIPアドレスと適合するかどうか認証が行われる

- 適合する場合は正常にメールが受信され、適合しない場合はなりすましメールと判断される

DKIM

DKIM(DomainKeys Identified Mail)は、メールにデジタル署名を付与し、そのメールが改ざんされずに送信されたことを受信者に保証する技術です。

DKIMを設定するには、公開鍵をドメインのDNSに登録し、メールサーバーでメールを送信する際に私有鍵を使用して署名を行います。受信サーバーは公開鍵を使用してこの署名を検証し、メールの内容が送信後に改ざんされていないかを確認します。

DKIMはメールの信頼性とセキュリティを向上させ、フィッシング攻撃やスパムに対する防御力を強化します。DKIMの実装はSPFよりも複雑ですが、メールのセキュリティ強化には不可欠です。

DKIMによる認証までの流れは、以下の通りです。

- メール送信者はDNSサーバーに公開鍵を登録

- メール送信者は送信するメールに電子署名情報(秘密鍵)を付与

- メールが送信される

- 受信側はDNSサーバーに公開鍵情報の開示を要求

- 公開鍵にて電子署名情報を検証し、適合した場合にはメールが受信され、そうでない場合はなりすましと判断される

DMARC

DMARC(Domain-based Message Authentication, Reporting, and Conformance)は、SPFとDKIMの検証結果に基づいて、メール受信者が不正なメールをどのように処理すべきかをドメイン所有者が指示できる技術です。

DMARCレコードをDNSに設定することにより、メールがSPFやDKIMの検証を通過しなかった場合の取り扱いを指定できます。さらに、DMARCは不正なメールに関する報告を送信者に提供することで、送信ドメインのセキュリティ対策を改善するための貴重な情報を提供します。

DMARCの導入は、なりすましメールに対する防御をさらに強化し、メール全体の信頼性を向上させます。DMARCの仕組みは、以下の通りです。

なりすましメールでない、または正常に認証される場合

- DNSサーバーに認証が失敗した際のアクションを登録しておく

- メールが送信される

- SPF・DKIM・DMARCの認証に成功したメールは正常に受信される

なりすましメールである、または正常に認証されない場合

- DNSサーバーに認証が失敗した際のアクションを登録しておく

- メールが送信される

- 認証が失敗し、メールの取り扱いをDNSサーバーに要求および返答を待つ

- DMARCポリシーに基づいた方法で受信メールを取り扱う

認証に失敗したメールは、DMARCにて登録されているアクションに基づき、「受信」「隔離」「拒否」といった形で取り扱われることになります。

また、メールの受信状況は定期的に管理者へレポートとして報告されるため、安全性の高さはその他2種類の技術より高いといえるでしょう。

送信ドメイン認証の活用例

3種類の送信ドメイン認証は、それぞれ異なる特性を有しています。各特性を明確に把握しておくこと、そして自身・自社はいつでも、送信と受信双方の側になり得るということを理解したうえで、送信ドメイン認証を活用しましょう。

SPFとDKIMの違い

SPFとDKIMは、いずれも送信ドメイン認証のための技術ですが、機能する方法には大きな違いがあります。

SPFは、メールが特定のIPアドレスから送られたものであることを確認することに焦点を当てています。一方、DKIMは、メールがデジタル署名によって保護されており、送信後に内容が改ざんされていないことを確認します。

しかし、DKIMにはメールの作成時に電子署名情報を付与する特性上、メールの送信中にメールが書き換えられると認証が失敗する恐れがあります。

SPF/DKIMとDMARCの併用

なりすましメールによる被害を可能な限り防止するためには、SPFとDKIMだけでは不十分です。

SPFとDKIMはそれぞれメールの認証に貢献しますが、DMARCはこれらの技術に基づいた認証結果を利用して、どのようにメールを扱うかを決定するポリシーを提供します。

これにより、企業は不正なメールに対するより具体的な対策を講じることができ、セキュリティの向上に寄与します。SPF、DKIM、DMARCを組み合わせることで、なりすましメールの防止とメールの信頼性向上に最適な環境を実現できます。

SPF・DKIM・DMARCの違いを一覧表で比較

以下の表でSPF・DKIM・DMARCの違いを整理します。

| 項目 | SPF | DKIM | DMARC |

|---|---|---|---|

| 認証方式 | IPアドレスの照合 | 電子署名の検証 | SPF/DKIMの結果を統合して判定 |

| 検証対象 | エンベロープFromのドメイン | 署名に含まれるドメイン(d=タグ) | ヘッダFromのドメイン |

| 防げる脅威 | 送信元IPの偽装 | メール内容の改ざん | ヘッダFrom詐称(なりすまし) |

| 転送時の挙動 | 認証が壊れやすい | 比較的維持される | SPF/DKIMの結果に依存 |

| 設定の難易度 | 低い(TXTレコード追加のみ) | やや高い(鍵ペア生成が必要) | 中程度(ポリシー設計が必要) |

| 単体での限界 | ヘッダFromの偽装は防げない | 送信元IPの詐称は検出できない | SPFまたはDKIMの導入が前提 |

上の表からもわかるように、3つの技術にはそれぞれ強みと弱みがあります。SPFだけではヘッダFromの偽装を検知できず、DKIMだけでは送信元IPの詐称に対応できません。DMARCはSPFとDKIMの認証結果を統合し、ヘッダFromとの整合性(アライメント)まで検証するため、単体では防げなかったなりすましを検出できます。

つまり、SPFだけ、DKIMだけでは「部分的な防御」にとどまり、DMARCを加えた3つの組み合わせで初めて包括的ななりすまし対策が実現します。GmailやOutlookが3つすべての設定を求めているのも、この理由によるものです。

送信ドメイン認証の設定方法

送信ドメイン認証を有効にするには、ドメインのDNS設定に特定のレコードを追加する必要があります。3種類の送信ドメイン認証の設定方法についても、簡単に解説します。

SPFの設定方法

DNSサーバー内のレコードに、自身・自社のドメインからメール送信を許可されているメールサーバーのIPアドレスが列挙されたSPFレコードを追加しましょう。

これにより、追加されたIPアドレス以外のメールは拒否され、指定したドメインのメールがなりすましメールとして悪用されることを防止できます。

SPFレコードの作成

SPFレコードは、”v=spf1″で始まり、ドメインからメールを送信するために許可されたIPアドレスやサーバーを指定します。例えば、”v=spf1 ip4:192.168.0.1 -all”は、192.168.0.1からのメール送信のみを許可し、他のすべての送信元を拒否します。

DNSにレコードを追加

ドメインのDNS管理画面にアクセスし、TXTレコードとしてSPFレコードを追加します。レコードの名前フィールドは通常、ドメイン名のルート(@または空白)に設定します。

レコードの検証

SPFレコードが正しく設定されていることを確認するために、SPFレコード検証ツールを使用します。これにより、設定ミスがないか確認できます。

DKIMの設定方法

DKIMの設定は、メールサーバーにデジタル署名を追加し、DNSに公開鍵を登録することにより行います。

鍵ペアの生成

DKIM用の公開鍵と秘密鍵のペアを生成します。多くのメールサーバーソフトウェアがこのプロセスをサポートしています。

DNSに公開鍵を追加

生成した公開鍵をドメインのDNSレコードにTXTレコードとして追加します。これは、受信者がメールの署名を検証するために使用します。

メールサーバーの設定

メールサーバーに秘密鍵を設定し、送信するメールに自動的にデジタル署名を追加するようにします。

設定の検証

DKIMレコードが正しく設定されていることを確認するために、DKIM検証ツールを使用します。

DMARCの設定方法

前提として、DNSレコードに関する知識を有していることが必要になります。そのため、DMARCの設定はドメイン管理者によって行われるのが一般的です。

管理者は、DNSレコードの一種であるDMARCレコードをDNS上に公開し、それぞれのメールサーバーに情報提供を行います。これによって、送信者側の身分証明が行われ、受信者側は送信者情報を確認できます。

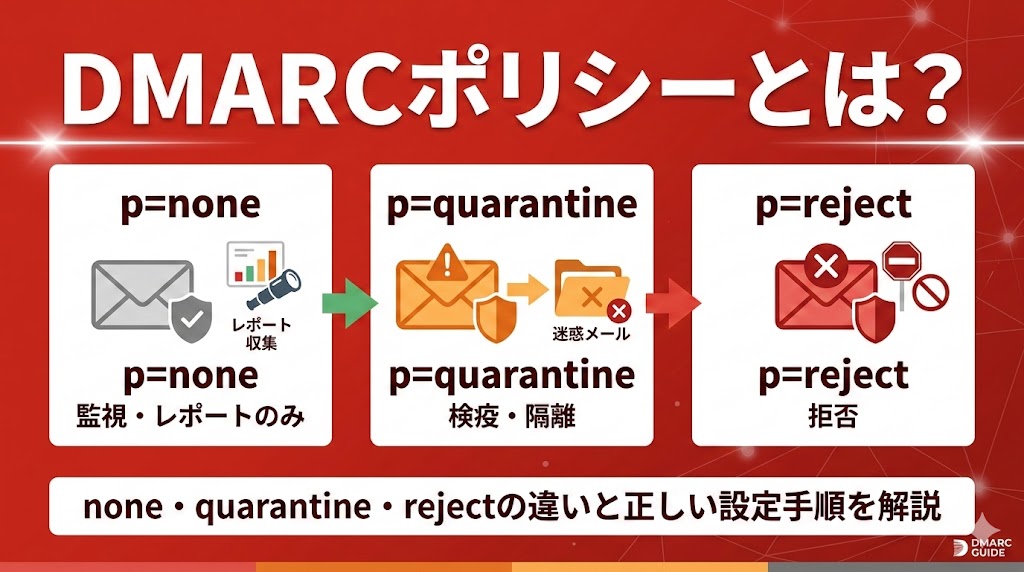

DMARCポリシーの作成

DMARCポリシーは、”v=DMARC1″で始まり、メールがSPFやDKIMの認証を通過しなかった場合の処理方法(例えば、レポートの送信先、メールの取り扱い方針など)を指定します。

DNSにレコードを追加

作成したDMARCポリシーをドメインのDNSレコードにTXTレコードとして追加します。このレコードは通常、”_dmarc”という名前で登録されます。

ポリシーの検証

DMARCポリシーが正しく機能しているかを確認するために、DMARCレコード検証ツールを使用します。

DMARCポリシーの段階的な引き上げ方

DMARCを導入する際に最も重要なのがポリシーの段階的な引き上げです。いきなり厳格なポリシーを設定すると正規のメールまでブロックしてしまうリスクがあるため、以下の3ステップで進めるのが安全です。

ステップ1:p=none(監視モード)で開始する

まずDMARCレコードに「p=none」を設定し、認証結果のレポートを受け取る状態にします。この段階ではメールの配信には影響を与えず、自社ドメインからどのようなメールが送信されているかを可視化することが目的です。DMARCの集約レポート(ruaレポート)を分析し、正規の送信元がすべてSPF・DKIMに対応しているかを確認しましょう。

ステップ2:p=quarantine(隔離)に移行する

監視期間を経て正規のメールがすべて認証をPassしていることを確認したら、ポリシーを「p=quarantine」に引き上げます。これにより認証に失敗したメールは受信者の迷惑メールフォルダに振り分けられるようになります。pctパラメータを使い、最初は10%程度から段階的に適用率を上げていく方法が安全です。

ステップ3:p=reject(拒否)に到達する

最終的にp=rejectに設定すると、認証に失敗したメールは受信サーバーで拒否(破棄)されます。これがなりすまし対策としては最も強力な状態であり、BIMIの導入要件でもあります。p=rejectに到達するまでの目安は3~6か月程度ですが、送信元の数やメールの運用状況によって変動します。

DMARCレポートの分析は専門的な知識が必要になるため、専用のツールやサービスを活用するのが効率的です。DMARCポリシーの種類や正しい設定手順については以下の記事も併せてご確認ください。

送信ドメイン認証でよくあるトラブルと解決策

送信ドメイン認証を設定した後も運用中にさまざまなトラブルが発生することがあります。ここでは実務で特に多いケースと対処法を紹介します。

SPFレコードのDNSルックアップ上限超過

SPFの仕様ではDNSルックアップ回数の上限が10回と定められています。include指定を多用している場合(複数のメール配信サービスを利用している場合など)、この上限を超えてしまい認証が失敗するケースがあります。

対処法としては不要になったinclude指定を整理する方法や、SPFフラットニング(includeを展開してIPアドレスに直接書き換える手法)の活用が有効です。SPFレコードの正しい書き方やよくある間違いについては、以下の記事も参考にしてください。

メール転送時のSPF認証失敗

メーリングリストや社内転送を経由すると、転送先のサーバーのIPアドレスがSPFレコードに含まれていないためSPF認証が失敗することがあります。

この問題にはARC(Authenticated Received Chain)が有効です。ARCは転送前の認証結果を記録し受信サーバーに引き継ぐ仕組みで、正規のメールが転送後も適切に認証されるよう設計されています。

メールの転送時に認証が壊れる問題を解決するARC技術については、以下の記事をご覧ください。

DKIM署名の不一致・検証失敗

メール本文やヘッダが中継サーバーで変更された場合(フッターの追加や文字コードの変換など)、DKIM署名の検証に失敗することがあります。

DKIMの署名対象をヘッダのみに限定する設定や、中継時にメール本文を変更しないようサーバー設定を見直すことが対策になります。DKIMの仕組みや設定方法の詳細は以下の記事で解説しています。

DMARCアライメントの不一致

SPFやDKIMの認証自体はPassしていても、ヘッダFromのドメインとの整合性(アライメント)がとれていないとDMARCはFailになります。特に外部のメール配信サービスを利用している場合、エンベロープFromのドメインとヘッダFromのドメインが異なるケースが頻発します。

メール配信サービス側で「カスタムReturn-Path」や「カスタムDKIMドメイン」の設定を行い、ヘッダFromのドメインと揃えることが解決策です。DMARCアライメントの詳細については以下の記事で解説しています。

BIMIによる信頼の可視化

SPF、DKIM、そしてDMARCの設定は、メールを「届ける」ための守りの施策です。しかし、現代のメールマーケティングにおいて、それだけでは不十分です。認証を最高レベルまで強化した企業だけが手にできる「BIMI(Brand Indicators for Message Identification)」こそが、攻めのセキュリティの象徴となります 。

BIMIとは? 受信トレイで「公式ロゴ」を表示する新規格

BIMIはメール送信者の公式ロゴを受信トレイに表示させる新しい認証規格です 。単にロゴが出るだけでなく、Gmailなどでは「認証済み」を示*青いチェックマーク(Verifiedバッジ)が付与されます 。BIMI導入の前提条件(技術的ハードル)は以下の3つがあります。

- DMARCのポリシー強化

ポリシーが「p=quarantine」または「p=reject」であり、適用率(pct)が100%であること 。 - 証明書(VMC/CMC)の取得

第三者機関によるロゴの所有権証明が必要です 。 - SVGロゴの用意

技術仕様に準拠した「SVG Tiny PS形式」のロゴファイルが必要です 。

なぜ今、BIMIが必要なのか? 驚異的なマーケティング効果

BIMIは単なる飾りではありません。ブランド保護と利益直結の「複合効果」をもたらします。つまり、なりすましメールの対策をしつつ、メールマーケティングの効果を引き上げることができます。具体的には以下のメリットが挙げられます。

| 効果の分類 | 具体的なベネフィット |

| 信頼性の可視化 | 受信者は開封前に「なりすましではない」と直感的に判断可能 。 |

| 開封率の向上 | 調査では、BIMI導入によりメール開封率が最大39%向上した例も報告されています 。 |

| 到達率の最適化 | 高度な認証プロセスを経るため、主要プロバイダのフィルタを通過しやすくなります 。 |

| 競合との差別化 | 国内での普及は途上であり、早期導入により受信トレイ内で圧倒的な存在感を放てます 。 |

セキュリティの強化がブランド資産を構築する

DMARCを「p=none(監視のみ)」で放置することは、BIMIという強力な武器を放棄しているのと同じです 。認証の整備を「コスト」ではなく「ブランド資産への投資」と捉え直し、DMARCの厳格化からBIMI実装へと進むことで、貴社のメールは「スパムの海」から脱却し、顧客から選ばれる「信頼の灯台」へと進化します

ただし、DMARCポリシーの引き上げ、BIMIの導入やVMCの取得などは専門的な知識が必要で自社だけで進めるのは手間と時間が必要以上にかかる場合が多いです。まずは弊社のBIMIエキスパートにお問い合わせ・オンラインでのご相談も可能ですのでお気軽にお問い合わせください。BIMIに関する些細な疑問から導入への不安まで解消いたします。

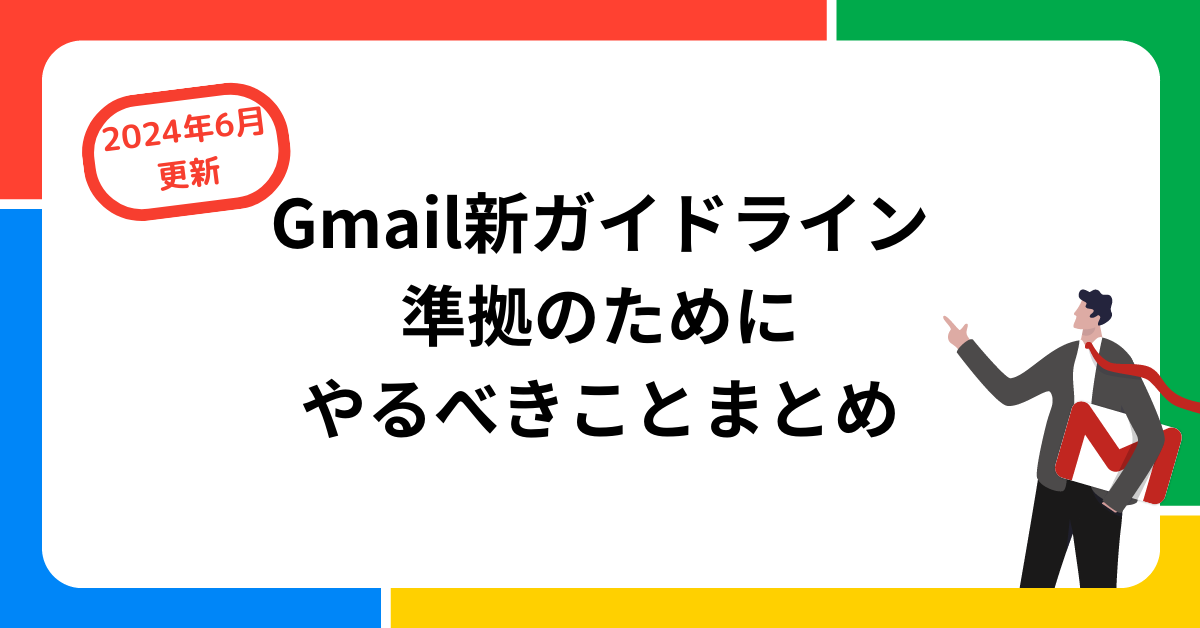

Gmail宛てのメールは送信ドメイン認証が必須

2023年10月、Gmailのメール送信者ガイドラインがアップデートされました。2024年2月以降、Gmailアカウントに1日あたり5,000件を超えるメールを送信する送信者は、送信ドメインにSPFレコード・DKIM署名・DMARCメール認証の設定が必要などの記載があります。

より詳しい内容や対策方法は以下の記事で解説していますので参考にしてください。

メールサービス各社のメール送信者ガイドライン

2024年以降、主要メールサービスが相次いで送信ドメイン認証の義務化・推奨を打ち出しています。ここではGmail・Outlook・Yahoo!メールそれぞれのガイドラインを整理します。

Gmail(Google)の送信者ガイドライン【2024年2月施行】

2023年10月、Gmailのメール送信者ガイドラインがアップデートされました。2024年2月以降、Gmailアカウントに1日あたり5,000件を超えるメールを送信する送信者は、以下の対応が必要です。

- 送信ドメインにSPFレコード・DKIM署名・DMARCメール認証を設定する

- ワンクリックで配信登録を解除できる仕組みを実装する

- 迷惑メール率を0.3%未満に維持する

5,000件未満の送信者であっても、SPFまたはDKIMのいずれかの設定は必須となっています。Gmailは世界最大規模のメールサービスであり、このガイドラインへの対応はすべてのメール送信者にとって事実上の必須事項です。り詳しい内容や対策方法は以下の記事で解説していますので参考にしてください。

Outlook(Microsoft)の送信者要件【2025年5月施行】

Gmailに続き、Microsoftも2025年5月5日からOutlook.com(outlook.com、hotmail.com、live.com)宛てにメールを大量送信する送信者に対して、送信ドメイン認証の義務化を開始しました。

対象となるのは1日あたり5,000通以上のメールを送信するドメインです。この基準はマーケティングメールだけでなくトランザクションメールやシステム通知メールなど、あらゆる種類のメールに適用されます。つまり「メルマガを送っていないから関係ない」とは言えません。Microsoftが求める認証要件は以下の3つです。

- SPF:

送信ドメインのDNSにSPFレコードを正しく設定し、送信元IPアドレスを認証する - DKIM:

送信メールにDKIM署名を付与し、受信側で認証がPassする状態にする - DMARC:

DMARCレコードをDNSに設定し、SPFまたはDKIMとのアライメント(ドメインの一致)を確保する

これらの要件を満たさないメールは迷惑メールフォルダに振り分けられ、将来的には完全に受信拒否される方針もMicrosoftは明言しています。加えて、以下の対応も推奨されています。

- FromおよびReply-Toアドレスに返信可能な有効なアドレスを使用する

- マーケティングメールには配信停止リンクを設置する

- バウンスが発生する無効な宛先を定期的にリストから削除する

Microsoftは5,000通未満の送信者であっても認証技術の導入が望ましいと表明しており、今後さらに規制が強化される可能性があります。

Yahoo!メールの送信ドメイン認証への対応

米Yahoo!(yahoo.com)は2024年2月からGmailと同様の厳格なガイドラインを適用しており、大量送信者にSPF・DKIM・DMARCの導入を義務付けています。

日本のYahoo!メール(yahoo.co.jp)は、Gmailのような「1日5,000通」という明確な基準は公開していませんが、迷惑メール対策として送信ドメイン認証を強く推奨する姿勢を明確にしています。2024年12月時点で公式に以下の方針を示しています。

- SPFかDKIM、もしくはDMARCの認証を導入・判定クリアしていないメールは迷惑メールと判定したり、受信を拒否したりする場合がある

つまりYahoo!メール宛てのメールについてもSPF・DKIM・DMARCの設定は事実上必須です。Gmailの基準に合わせて対策しておけば、Yahoo!メールの要件も同時にクリアできるため、3つの認証技術をセットで導入するのが最も安全な選択といえます。

GmailとOutlookとYahoo!メールの3大メールサービスが足並みを揃えて送信ドメイン認証を要求している現在、SPF・DKIM・DMARCの設定はすべてのメール送信者にとっての最低限のマナーです。さらにNTTドコモも2025年1月からなりすましメール警告表示を開始しており、国内キャリア宛てのメールでも認証の重要性が高まっています。

このようにメールサービス各社のセキュリティは年々強化しています。メール配信システムを活用してメール配信を行う場合は、「DKIMが設定できる」などのメール認証ができるシステムを選ぶようにしましょう。おすすめのシステムは以下で紹介します。

API連携・SMTPリレーサービス「ブラストエンジン(blastengine)」

SPFやDKIMなどGmail送信者ガイドライン対応しており、API連携・SMTPリレーが可能なメール配信システムです。

ブラストエンジンは、SMTPリレーサーバーを使用して、簡単に大量のメールを高速配信することが可能です。さらに、メールサーバーを必要とせず、API経由でメールを送信する仕組みも提供しています。

ブラストエンジンは、サーバーの運用やメンテナンスを行っているため、常に高いIPレピュテーションを維持しながら、安全にメールを送ることができます。

以下のような課題がある場合は、ブラストエンジンの利用を検討してみることをおすすめします。

- 自社のIPアドレスやドメインがブラックリストに登録されていて、メールが届かない場合

- 国内キャリアにメールが届かず、対応方法がわからない場合

- 自社でメールサーバーを管理・運用したくない場合

また、ブラストエンジンは各メールプロバイダーや携帯キャリアのドメインに最適化されており、大規模なネットワークを経由してメール配信を行うことで、日本国内での到達率を圧倒的に高めています。

利用料金は月額3,000円からとコストパフォーマンスにも優れており、メールだけでなく、日本語での電話サポートにも対応しています。

メールアドレスの入力のみで無料トライアルが可能ですので、まずは気軽にお試しください。

シェア1位のメール配信システム「ブラストメール」

SPFやDKIMなどGmail送信者ガイドライン対応(standardプラン以上)しており、シンプルで使いやすいメール一斉配信システムです。

ブラストメールは、15年連続で顧客導入シェア1位を獲得している信頼性の高いメール配信システムです。ブラストエンジンとは異なり、メルマガなどのメール一斉送信に利用することができます。

このメール配信システムの特徴は、使いやすさとコストパフォーマンスの高さです。さまざまな業種や官公庁でも利用されており、定番のメール配信システムとして広く知られています。

迷惑メール対策機能はもちろん、セグメント配信や効果測定、HTMLメールエディタなど、基本的な機能がすべて揃っています。最も安いプランでも、月額4,000円以下で導入することができます。

シンプルで安価なため、初めてメール配信システムを利用してみたい方にもおすすめです。無料トライアルも用意されているので、まずは試してみることをお勧めします。

まとめ

送信ドメイン認証の設定により、悪質ななりすまし防止に期待できますが、なりすましメールは日々複雑化しているため、中途半端な対策では防ぎきれません。

送信ドメイン認証を設定する場合は、SPFとDKIMに加えて、それらの認証が失敗した際に有効であるDMARCも併せて設定しておきましょう。送信ドメイン認証を正しく設定することにより、なりすましメールによる被害が大幅に減る可能性が高まります。

また、現代ではメールに企業ロゴを表示させる「BIMI」を実装する企業も増えてきました。「なりすましメール対策」、「メールマーケティング」の効果を最大化させたい場合はBIMIの導入も検討してみるとよいでしょう。

BIMIについての詳細は、BIMのメリットから導入までのステップ、失敗しないためのDMARC移行ロードマップ、BIMI設定チェックリストまでをまとめたBIMI完全ガイドを無料でご用意しましたのでご活用ください。BIMIについてのお問い合わせやご相談も可能ですのでお気軽にお問い合わせください。